看我来入侵复旦大学(图)

时间:2008-09-10 11:26:31 魔新豆网

一、师出有名

某日十分无聊,就和X论坛的超级版主wyzhack瞎吹牛,东年西扯的。后来不知道怎么的扯到复旦去了,他提议说不如我们黑掉复旦吧。正好当时也比较清闲,就答应一起看看了,嘿嘿。这次跑去黑复旦纯粹是为了练习技术。

二、战略部署

这次要拿的是复旦主站,分站可不是我们的目标了,嘿嘿。要不然拿个分站就挂上复旦的名义似乎有点说不过去。通过google顺利找到复旦大学主站:http://www.fudan.edu.cn/,

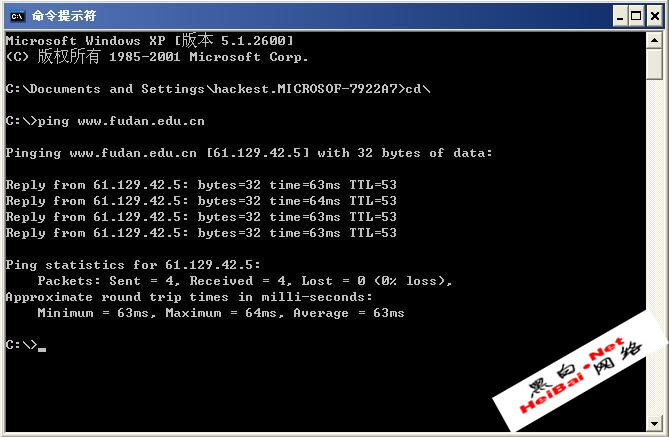

。PHP的程序,打开了个链接,顺手加个单撇号,提示"警告!提交的数据非法!",又试了几个其他的注入关键字,都被过滤掉了。看来直接从主站下手难度比较大,所以我们得想点其他办法。这里我打算利用嗅探来获取目标站的重要信息,嘿嘿。我们都知道可以根据ping一个目标地址的TTL值来大致判断对方的服务器操作系统!我ping了一下复旦主站,发现TTL值为53,

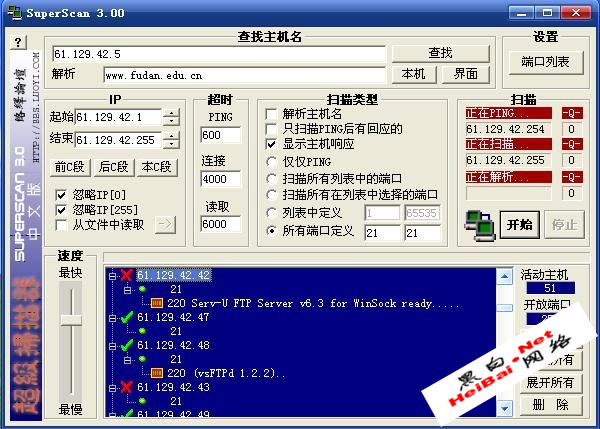

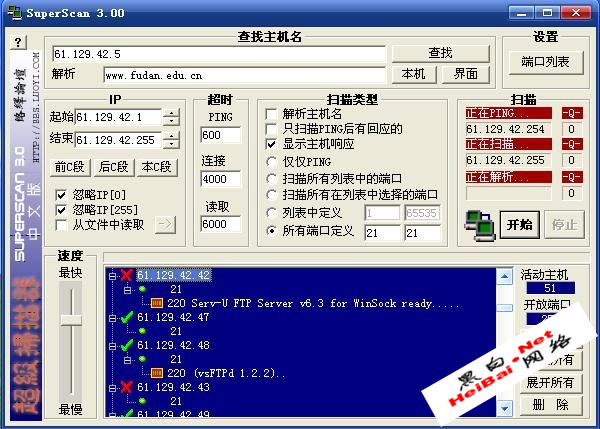

。这个数值大致就是Linux的操作系统的了,嘿嘿。要想嗅探就必须要取得与目标服务器同一网段下的某台服务器权限,然后再安装嗅探工具进行嗅探攻击。复旦主站的IP为:61.129.42.5,那我们就必须在61.129.42.*这个网段里先控制一台服务器!先用SuperScan3.0扫描整个C段的21端口,作用就是先看看有没有windows操作系统的服务器在这个网段里!至于为什么要扫21嘛,大家都清楚要是装了Serv-U的话要是没什么意外,提权应该是比较容易的嘛,嘿嘿。扫描结果出来了,有好几台装有Serv-U的,按经验,装了Serv-U的就肯定是windows系统的了!IP为61.129.42.42这台明显就是windows的系统,Serv-U的版本是6.3的,

。

三、步步为营

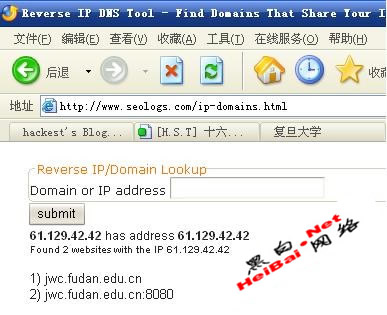

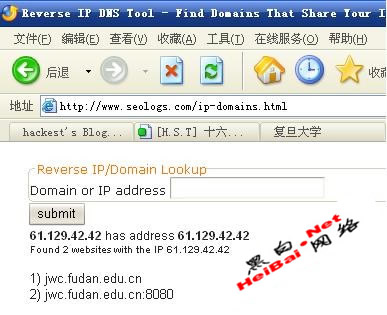

现在目的很明确,就是要先控制住61.129.42.42这台服务器!在浏览器里面填入IP访问,发现页面有点难看,都是些doc文档下载的东西,对我们来说没什么用。我们可以通过查询域名绑定看看有些什么站在上面。我一般不用明小子查询,因为用它能查出来的已经很少了!用X以前介绍过的一个网站来查询吧,它查出来的比明小子查的数据要多且准!打开http://www.seologs.com/ip-...,在"Domain or IP address"里填上"61.129.42.42",然后点击"submit"提交,稍等一会就会返回查询结果的了,

。只有两个,似乎不容乐观哦。居然打开两个都不能访问!后来访问了一下8000端口才有反应了,

某日十分无聊,就和X论坛的超级版主wyzhack瞎吹牛,东年西扯的。后来不知道怎么的扯到复旦去了,他提议说不如我们黑掉复旦吧。正好当时也比较清闲,就答应一起看看了,嘿嘿。这次跑去黑复旦纯粹是为了练习技术。

二、战略部署

这次要拿的是复旦主站,分站可不是我们的目标了,嘿嘿。要不然拿个分站就挂上复旦的名义似乎有点说不过去。通过google顺利找到复旦大学主站:http://www.fudan.edu.cn/,

。PHP的程序,打开了个链接,顺手加个单撇号,提示"警告!提交的数据非法!",又试了几个其他的注入关键字,都被过滤掉了。看来直接从主站下手难度比较大,所以我们得想点其他办法。这里我打算利用嗅探来获取目标站的重要信息,嘿嘿。我们都知道可以根据ping一个目标地址的TTL值来大致判断对方的服务器操作系统!我ping了一下复旦主站,发现TTL值为53,

。这个数值大致就是Linux的操作系统的了,嘿嘿。要想嗅探就必须要取得与目标服务器同一网段下的某台服务器权限,然后再安装嗅探工具进行嗅探攻击。复旦主站的IP为:61.129.42.5,那我们就必须在61.129.42.*这个网段里先控制一台服务器!先用SuperScan3.0扫描整个C段的21端口,作用就是先看看有没有windows操作系统的服务器在这个网段里!至于为什么要扫21嘛,大家都清楚要是装了Serv-U的话要是没什么意外,提权应该是比较容易的嘛,嘿嘿。扫描结果出来了,有好几台装有Serv-U的,按经验,装了Serv-U的就肯定是windows系统的了!IP为61.129.42.42这台明显就是windows的系统,Serv-U的版本是6.3的,

。

三、步步为营

现在目的很明确,就是要先控制住61.129.42.42这台服务器!在浏览器里面填入IP访问,发现页面有点难看,都是些doc文档下载的东西,对我们来说没什么用。我们可以通过查询域名绑定看看有些什么站在上面。我一般不用明小子查询,因为用它能查出来的已经很少了!用X以前介绍过的一个网站来查询吧,它查出来的比明小子查的数据要多且准!打开http://www.seologs.com/ip-...,在"Domain or IP address"里填上"61.129.42.42",然后点击"submit"提交,稍等一会就会返回查询结果的了,

。只有两个,似乎不容乐观哦。居然打开两个都不能访问!后来访问了一下8000端口才有反应了,

上一页12 3 4 5 下一页 阅读全文

本文标签: