菜鸟玩注入之找后台篇

时间:2009-08-07 15:21:02 魔新豆网

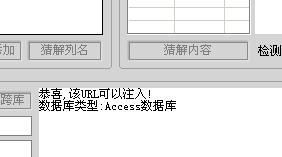

先把目标网站打开 现在开始找注入点...如图: 然后手工检测 and 1=1 返回信息正常 该点可以注入 恭喜,该URL可以注入!

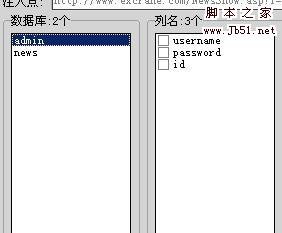

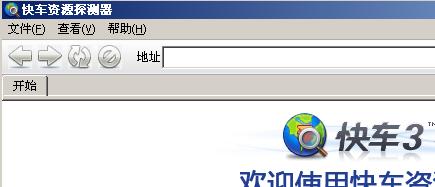

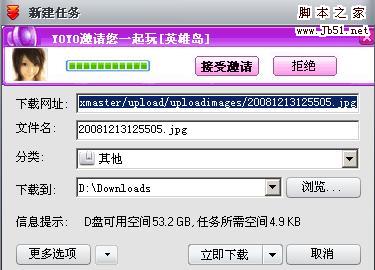

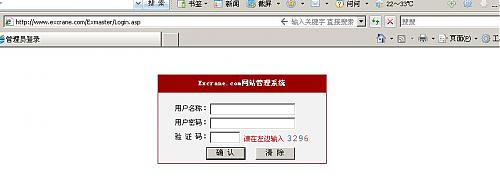

现在用明小子来猜解用户和密码 用户名admin 密码01f51f53a1706acf 去www.cmd5.com破解下就可以了 下面我们开始找后台地址, 用软件找后台地址,没有成功,下面我教大家用快车 找后台地址 打开快车....工具....快车资源探测器\ 然后输入目标地址 然后开始探测 探测出来的全都是图片,随意点一个,右键使用快车下载 看到这里的 地址没? Exmaster/

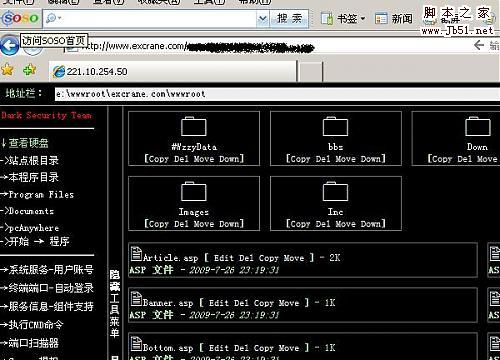

看来猜对了,现在后台已经摆在自己的眼前...现在就用刚才你猜解出来的用户和密码 来登陆\ 呵呵,进来了,知道该怎么做了吧,传大马! 这里我就不详细说明了 呵呵,搞定... 要说明的一点是,这个方式不适用全部网站,只是想告诉大家一个思路 碰到事情,一定要想办法搞定才可以... 好了,还有什么问题,留言即可!!

数据库类型:Access数据库

这里菜鸟门应该都会,我就不做演示了

看操作

我提前已经猜解出来了,密码 MD5加密

这里我就不浪费时间了

这也是本动画的重点

我们现在去验证下自己的猜测

本文标签:

- 上一篇:黑客常用词汇集 入门必看!

- 下一篇:浅谈Windows XP系统漏洞的封堵

读过此篇文章的网友还读过:

- 小米电视怎么清理后台?小米电视清理后台运行软件方法

- Android平台的SQL注入漏洞浅析(一条短信控制你的手机)

- 网站安全教程 绕过D盾进行注入的方法(图文教程)

- 教你学会Cookie与联合查询的注入

- mysql 注入报错利用方法总结

- 防止SQL注入攻击的一些方法小结

- Ecshop后台拿shell方法总结

- 万博企业网站管理系统注入漏洞(MemberLogin.asp)

- dedecms v5.6 GBK 注入漏洞利用(member/index.php)

- Z-blog后台拿SHELL方法总结

- phpcms SQL注入漏洞 adsclass.php 页面过滤不严

- 阿江统计系统V1.6后台拿SHELL的方法